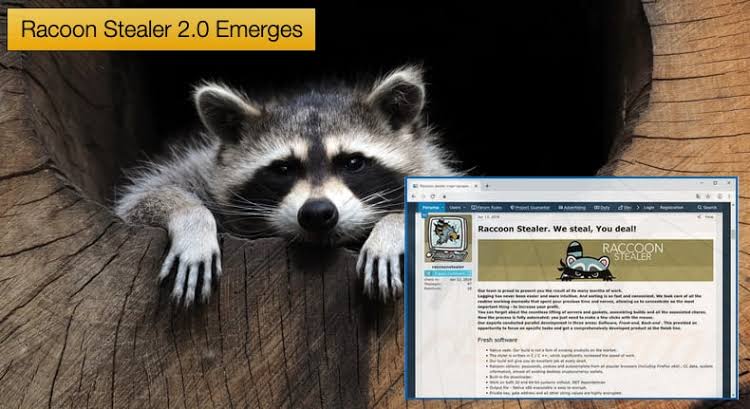

Une infrastructure résiliente comprenant plus de 250 domaines utilisés pour distribuer des logiciels malveillants voleurs d'informations tels que Raccoon et Vidar depuis début 2020.

La chaîne d'infection utilise une centaine de faux sites Web de catalogues de logiciels piratés qui sont redirigés vers plusieurs liens avant de télécharger la charge utile hébergée sur des plateformes de partage de fichiers telles que GitHub. Cela a conduit à la distribution de logiciels de vol d'informations comme raton laveur et vidar.

La société française de cybersécurité accède aux domaines exploités par un acteur malveillant exécutant un système de direction du trafic (TDS) qui permet à d'autres cybercriminels de louer le service pour distribuer leurs logiciels malveillants.

Les attaques ciblent les utilisateurs qui recherchent des versions piratées de logiciels et de jeux sur des moteurs de recherche comme Google et font apparaître des sites Web frauduleux en tirant parti d'une technique appelée optimisation des moteurs de recherche qui empoisonne les victimes pour qu'elles téléchargent et exécutent les charges utiles malveillantes.

Le résultat empoisonné propose un lien de téléchargement vers le logiciel promis qui, en cliquant, a conduit au déclenchement d'une séquence de redirection d'URL en cinq étapes pour amener l'utilisateur vers une page Web affichant un lien raccourci qui pointe vers un fichier d'archive RAR protégé par mot de passe qui hébergé sur GitHub avec son mot de passe.

L'utilisation de plusieurs redirections a entraîné une complication de l'analyse automatisée par les solutions de sécurité. La sculpture de l'infrastructure en tant que telle est presque certainement conçue pour assurer la résilience et faciliter et accélérer la mise à jour ou la modification d'une étape.

La victime décompresse l'archive RAR et exécute le prétendu exécutable d'installation qui y est contenu et l'une des deux familles de logiciels malveillants qui incluent Raccoon ou Vidar qui sont installés sur le système.

Le développement qui intervient alors que Cyble a détaillé une campagne Google Ads malveillante qui utilise des logiciels largement utilisés tels que AnyDesk, Bluestacks, Notepad ++ et Zoom comme leurres pour fournir un voleur riche en fonctionnalités connu sous le nom de Rhadamanthys Stealer.

Une variante alternative de la chaîne d'attaque est observée, tirant parti des e-mails de phishing se faisant passer pour des relevés bancaires pour inciter les utilisateurs involontaires à cliquer sur des liens frauduleux.

Des sites Web fabriqués imitant la populaire solution de bureau à distance ont également été utilisés dans le passé pour propager un voleur d'informations basé sur Python appelé Mitsu Stealer.

Les deux logiciels malveillants sont équipés pour siphonner un large éventail d'informations personnelles à partir de machines compromises et collecter des informations d'identification à partir de navigateurs Web, et voler des données à partir de divers portefeuilles de crypto-monnaie.

Il est conseillé aux utilisateurs d'éviter de télécharger des logiciels piratés et d'appliquer l'authentification multifacteur dans la mesure du possible pour renforcer les comptes.

Il est important que les utilisateurs fassent preuve de prudence lorsqu'ils reçoivent des spams ou visitent des sites Web de phishing et vérifient la source avant de télécharger des applications.