Sekuriteitsfirmas SEKOIA en Trend Micro het 'n nuwe veldtog deur 'n Chinese kuberkrakergroep genaamd Lucky Mouse ontbloot. Die kuberkrakers gebruik kwaadwillige weergawes van kruisplatform-boodskappe-app Line to backdoor-stelsels.

Die wanware word versprei deur 'n kletstoepassing genaamd MiMi, waarvan die installeerderlêers gekompromitteer is met HyperBro-monsters vir Windows en rshell-artefakte vir Linux en macOS.

Soveel as 13 verskillende entiteite geleë in Taiwan en die Filippyne was aan die ontvangkant van die aanvalle, van wie agt met rshell getref is. Die eerste slagoffer van rshell is middel Julie 2021 aangemeld.

Lucky Mouse is sedert 2013 aktief en het suksesvol toegang verkry tot die netwerke van sy teikens in die nastrewing van politieke en militêre intelligensie-insameling wat in lyn is met China.

Die gevorderde aanhoudende bedreiging-akteur is ook vaardig om hoëwaarde-inligting te eksfiltreer deur 'n reeks pasgemaakte inplantings soos SysUpdate, HyperBro en PlugX te gebruik.

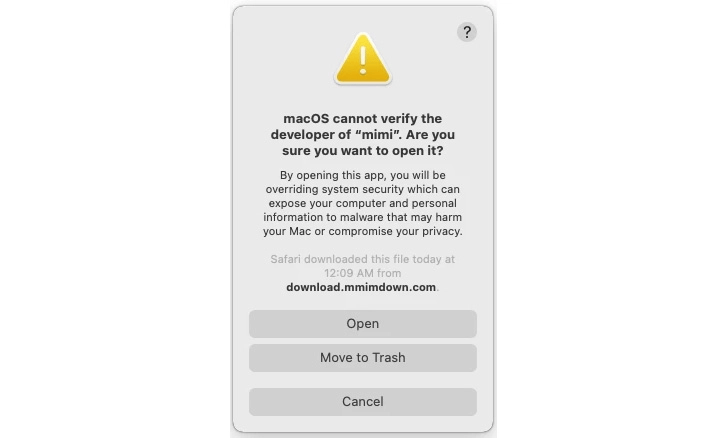

Die jongste ontwikkeling is betekenisvol omdat dit wys dat die bedreigingakteur uiteindelik besluit het om macOS bykomend tot Windows en Linux aan te val.

Die veldtog het al die kenmerke van 'n voorsieningskettingaanval deurdat MiMi se app-installeerders deur Lucky Mouse aangebied word. Dit maak dit moontlik om hierdie toepassings aan te pas om agterdeure van afgeleë bedieners af te haal.

Dit is omdat die macOS-toepassing op 26 Mei 2022 gekompromitteer is. Dit was dalk een van die eerste kere wat 'n kompromie in MacOS plaasgevind het, maar daar is ook gevind dat daar met weergawes 2.2 en later gepeuter is teen 23 November 2021 vir Windows-gebruikers. .

rshell is 'n standaard agterdeur wat met al die gewone klokkies-en-fluitjies kom en dit moontlik maak om arbitrêre opdragte wat van C2-bediener ontvang word, uit te voer.

Dit is nie onmiddellik duidelik of MiMi 'n wettige kletsprogram is of as toesiginstrument ontwerp is nie. Terwyl die toepassing deur 'n ander Chineessprekende akteur genaamd Earth Berberoka (ook bekend as GamblingPuppet) gebruik is, gemik op aanlyn dobbelwebwerwe - weereens 'n aanduiding van die algemene gebruik van instrumente onder akteurs en groepe met China-nexus.

Die operasie se verbindings met Lucky Mouse spruit uit skakels na struktuur wat voorheen geïdentifiseer is as gebruik deur intrusions set en ontplooiing HyperBro, agterdeur uitsluitlik in plek gestel net vir hackers groep - bekend onder die bynaam "LuckyMouse."

SEKOIA merk op dat dit nie die eerste keer is dat 'n boodskaptoepassing gebruik word om aanvalle te loods nie. Aan die einde van 2020 het ESET ontdek dat gewilde kletssagteware genaamd Able Desktop uitgebuit word vir die lewering van HyperBro- en PlugX-wanware wat op Mongolië gerig is.